.jpg)

Los robos de datos, los ataques generalizados con malware y la publicidad ultrapersonalizada fueron los puntos débiles de la vida digital en el último trienio.

A medida que las tecnologías cambian, también lo hacen las recomendaciones de los expertos sobre seguridad. Acompañando el comienzo del año he elaborado una breve lista de sugerencias que nos permitirán mantener la vida digital a salvo y libre de desinformación manipulativa.

1. Establezca sus límites y no los ignore

Recientemente, como parte de mi investigación, mantuve conversaciones con varios trabajadores sexuales de Europa sobre su privacidad y seguridad digital. Una de las ideas más repetidas fue la siguiente: “La mejor manera de permanecer seguro es establecer unos límites”. Decida en base a sus preferencias, y anticipándose a las posibles consecuencias, qué datos está dispuesto a compartir en las aplicaciones y en los servicios online y cíñase a esos límites.

De esta forma, cuando la última app del mercado le pida permiso para compartir algo que usted no quiere compartir, estará más preparado para dar una respuesta.

De igual manera, también es buena idea establecer límites en las discusiones en redes en las que está dispuesto a participar. Abandone aquellas conversaciones que, más que ayudarle, le perjudiquen.

También puede resultar útil poner límite al tiempo que queremos dedicar a nuestra seguridad digital, porque de lo contrario puede convertirse en una tarea eterna.

2. Salga de la burbuja informativa

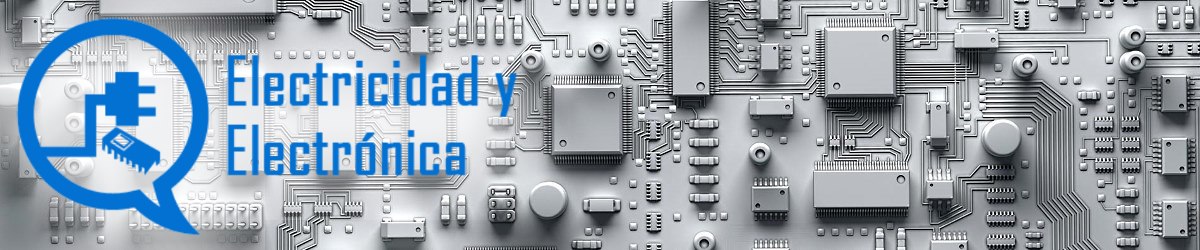

Aquellas personas que acceden a las noticias principalmente (o exclusivamente) a través de las redes sociales están sometidas a los caprichos de los algoritmos que deciden qué mostrar a cada usuario.

.jpg)

Debido al diseño de estos algoritmos, es probable que los lectores solo consuman artículos procedentes de fuentes informativas de su agrado y con las que tienden a estar de acuerdo. Este aislamiento respecto a otras fuentes informativas con puntos de vista diferentes y de argumentos que podrían modificar su perspectiva contribuye al establecimiento de niveles sin precedentes de partidismo y confrontación en la sociedad contemporánea.

Existen herramientas gratuitas online, como AllSides o PurpleFeed, que muestran noticias y publicaciones sociales con puntos de vista ideológicos diferentes e identifican la información aceptada por todo el espectro político.

3. Gestione sus contraseñas de manera eficaz

La mayor amenaza para la seguridad de las contraseñas ya no es su complejidad, sino el hecho de que mucha gente reutiliza las mismas claves para todas o la mayoría de sus cuentas. Los investigadores están hartos de crear notificaciones para avisarle cuando una de sus contraseñas ha sido filtrada. Es más seguro utilizar diferentes combinaciones alfanuméricas, especialmente para proteger sus cuentas más valiosas.

Para recordar todas sus contraseñas puede usar un software que las administre o bien optar por el clásico método de baja tecnología: apuntarlas en un papelito. Aunque le pueda parecer increíble, es mucho más seguro escribirlas que reutilizar la misma clave en todos lados. Obviamente, este sistema solo funcionará si usted confía en que sus allegados no van a intentar entrar en sus cuentas.

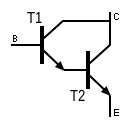

4. Active la autenticación multifactor

Añadir un paso extra para el inicio de sesión en sus redes sociales favoritas, sus cuentas de correo o sus cuentas bancarias puede implicar un plus de seguridad. Los sistemas de autenticación de múltiples factores son los que incluyen un mensaje que contiene un código de seis dígitos que el usuario debe introducir como parte del proceso de inicio de sesión.

Ninguna autenticación multifactor es mejor que otra, pero los mensajes de texto pueden ser fácilmente interceptados o espiados.

Un camino aún más seguro es la utilización de apps que generan códigos de un solo uso.

un elemento físico es un valor añadido para

la protección durante el inicio de sesión

Las personas que cambian a menudo de teléfono móvil o de tarjeta SIM, o simplemente aquellas que deseen una protección adicional, pueden considerar la posibilidad de usar una llave física que se conecta al ordenador para autorizar el inicio de sesión. Su configuración inicial puede llevar algo de tiempo pero, una vez superado el primer paso, funcionan mucho más rápido que los demás métodos.

5. Elimine las aplicaciones que no use

Las aplicaciones para smartphones conocen su ubicación de manera precisa y la comparten con empresas de publicidad y marketing.

Solo con llevar el teléfono móvil en el bolsillo, las empresas de seguimiento obtienen información sobre a dónde vamos o cuánto tiempo permanecemos en cada lugar. Además, ciertos detalles técnicos del terminal pueden dar pistas sobre la identidad de su poseedor.

Si tiene una app que no utiliza nunca, desinstálela de su teléfono. Si la volviera a necesitar siempre la podrá descargar de nuevo en un momento, pero entretanto no estará ofreciendo información personal por todas partes.

6. Actualice las aplicaciones que use

Las compañías de software no siempre conocen todas las vulnerabilidades de sus programas. Cuando lanzan actualizaciones, los usuarios no suelen saber si están solucionando un problema grave o un bug irrelevante. En cualquier caso, los expertos aconsejan actualizar el software sistemáticamente, tanto de los ordenadores como de los dispositivos móviles.

Ya que hemos pasado estos últimos años preocupados por si los hackers, los ejecutivos de las grandes tecnológicas y los programadores ávidos de información han estado tratando de robar nuestros datos y explotar nuestras debilidades digitales, intentemos estar más seguros en 2020.

Artículo adaptado del original "Seis fórmulas para mejorar nuestros hábitos digitales en 2019"

Para saber más

.jpg)

.jpg)

.png)

.jpg)